153

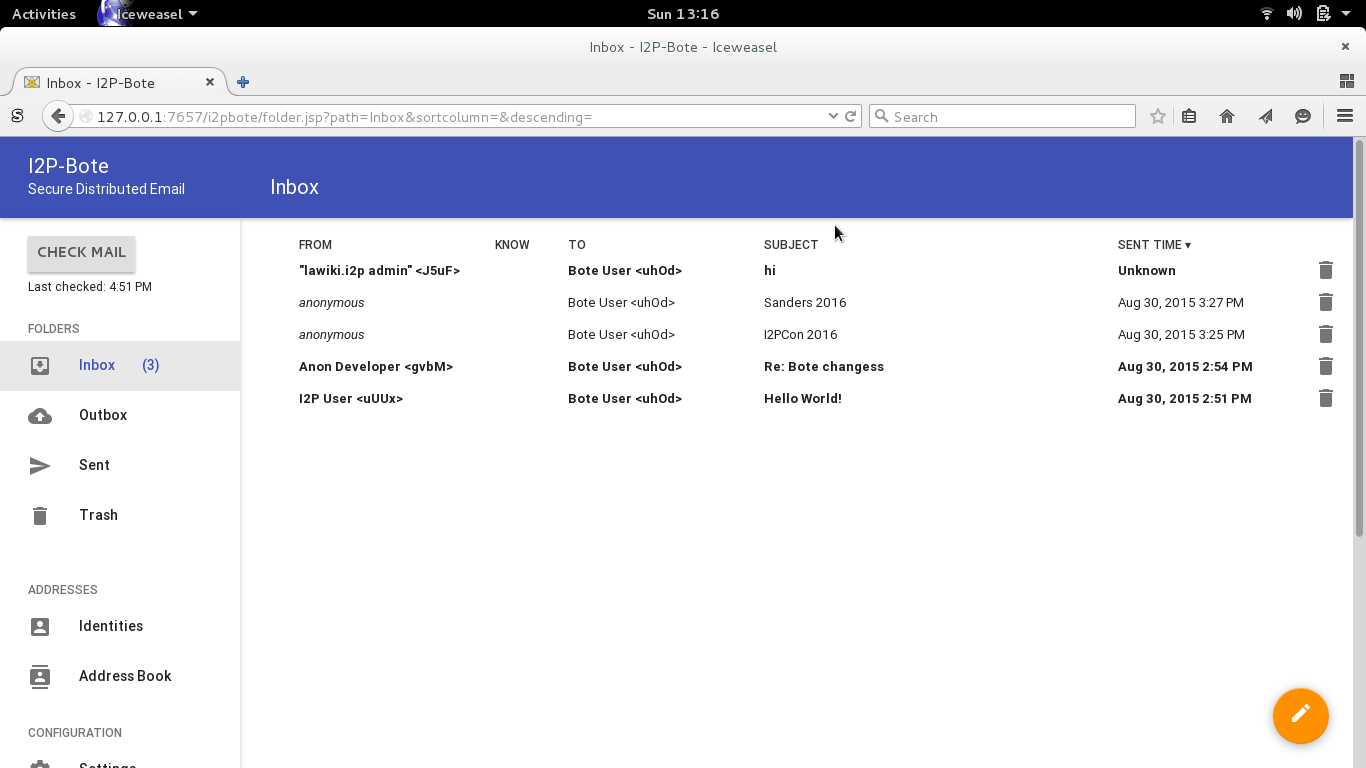

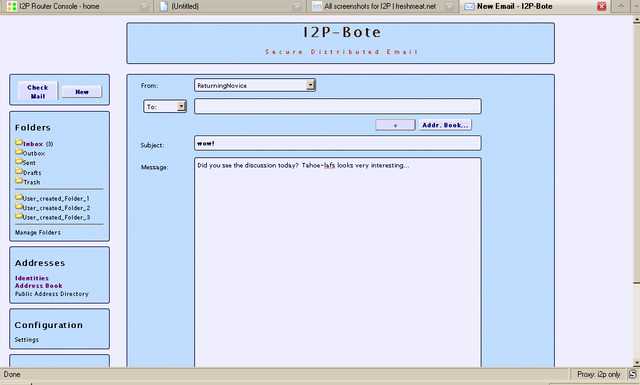

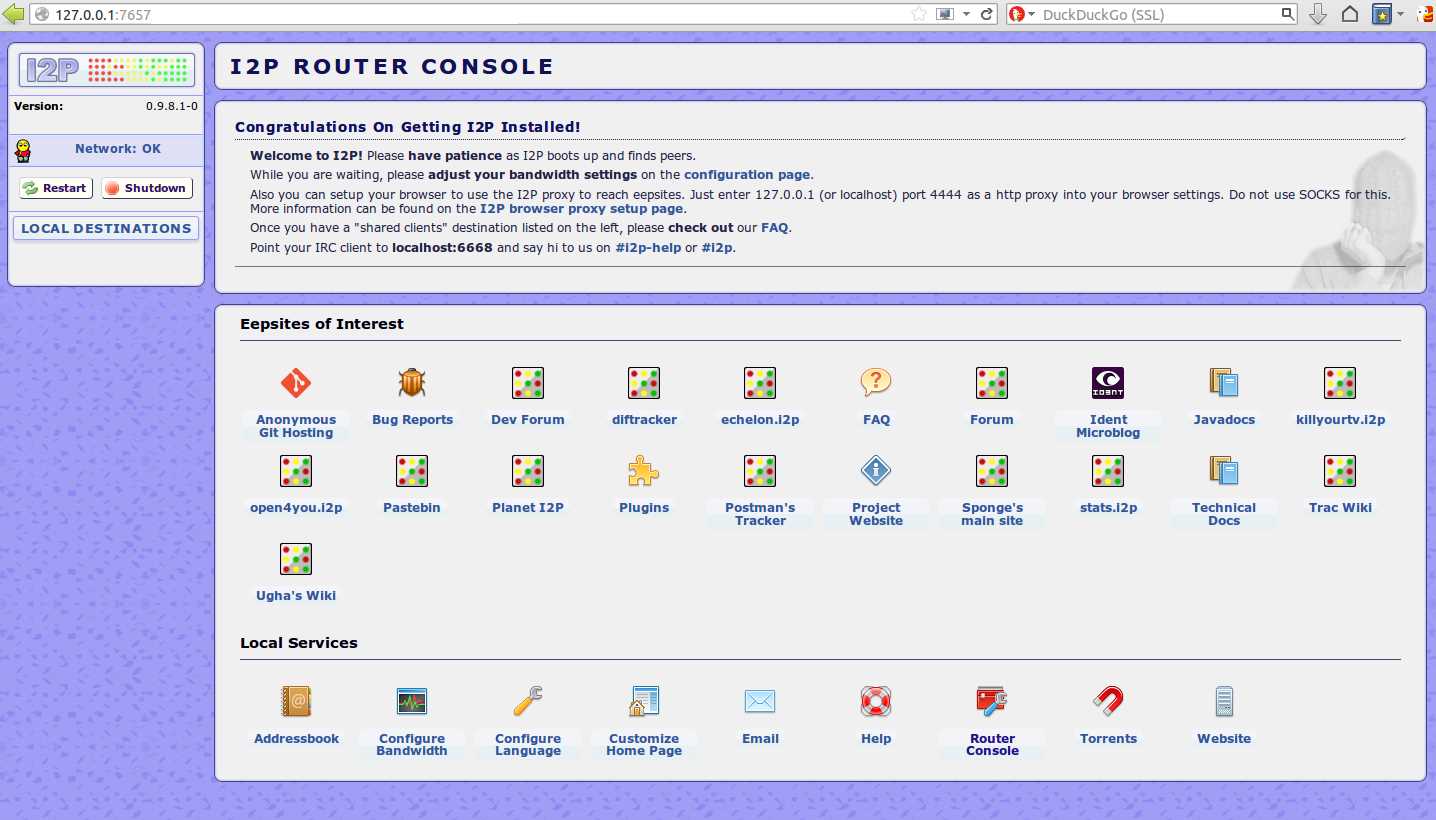

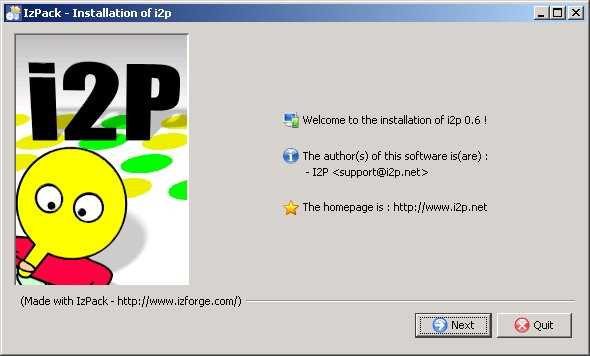

I2P est un réseau anonymisé, offrant une couche simple que les applications sensibles à l'identité peuvent utiliser pour communiquer en toute sécurité.Toutes les données sont enveloppées de plusieurs couches de cryptage, et le réseau est à la fois distribué et dynamique, sans parties de confiance.De nombreuses applications sont disponibles qui s'interfacent avec I2P, notamment le courrier électronique, le pair à pair, le chat IRC et autres.Clients i2p alternatifs: l'implémentation principale du client I2P utilise Java.Si, pour une raison quelconque, vous ne pouvez pas utiliser Java sur votre appareil, il existe des implémentations alternatives développées par les membres de la communauté.i2pd i2pd est une implémentation client I2P en C ++.Début 2016, i2pd est devenu suffisamment stable pour être utilisé en production et, depuis l'été 2016, il implémente entièrement toutes les API I2P.Kovri Kovri est un fork i2pd actif développé pour la crypto-monnaie Monero.Go-I2P Go-I2P est un client I2P développé en utilisant le langage de programmation Go.Le projet est en cours de développement.

Site Internet:

https://geti2p.nettraits

Les catégories

Alternatives à I2P pour Mac

1489

448

125

96

83

ZeroNet

Sites Peer-to-Peer mis à jour en temps réel utilisant le réseau BitTorrent et bientôt la table de hachage distribuée.

- Gratuite

- Windows

- Mac

- Linux

- NameCoin

- JavaScript

- Python

- Web

- Self-Hosted

- gevent

73

Shadowsocks

Un proxy sécurisé socks5, conçu pour protéger votre trafic Internet.

59

54

42

31

27

SecurityKISS Tunnel

SecurityKISS Tunnel redirige tout votre trafic en ligne via un tunnel impénétrable vers notre passerelle de sécurité.

21

19

18