22

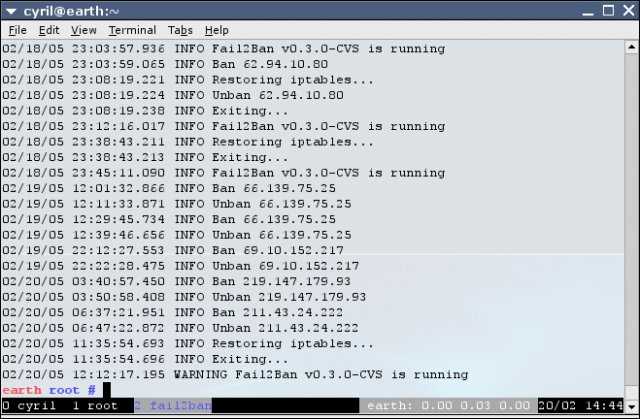

Fail2ban

Fail2ban analyse les fichiers journaux (par exemple / var / log / apache / error_log) et interdit les adresses IP qui montrent les signes malveillants - trop de défaillances de mot de passe, recherche d'exploits, etc.

- Gratuite

- Linux

Fail2ban analyse les fichiers journaux (par exemple / var / log / apache / error_log) et interdit les adresses IP qui montrent les signes malveillants - trop de défaillances de mot de passe, recherche d'exploits, etc. Généralement Fail2Ban est ensuite utilisé pour mettre à jour les règles de pare-feu pour rejeter les adresses IPpendant une durée spécifiée, bien que toute autre action arbitraire (par exemple l'envoi d'un e-mail) puisse également être configurée.Prêt à l'emploi, Fail2Ban est livré avec des filtres pour divers services (apache, courrier, ssh, etc.).Fail2Ban est capable de réduire le taux de tentatives d'authentification incorrectes, mais il ne peut pas éliminer le risque que présente une authentification faible.Configurez les services pour utiliser uniquement des mécanismes d'authentification à deux facteurs ou publics / privés si vous voulez vraiment protéger les services.

fail2ban

Site Internet:

http://www.fail2ban.org/wiki/index.php/Main_PageLes catégories

Alternatives à Fail2ban pour Windows

6

4

1

e.guardo Smart Defender

e.guardo protège vos RDP, MSSQL, FTP, SMTP, EXCHANGE, OWA, LYNC, MICROSOFT DYNAMICS CRM, SHAREPOINT et de nombreux autres services contre les attaques de force brute et de dictionnaire

0

LF Intrusion Detection

Lit Fuse Intrusion Detection (LID) protège votre système Windows contre les attaques par force brute et autres tentatives d'intrusion en plaçant un mur de briques entre votre serveur et le potentiel ...

- Freemium

- Windows