5

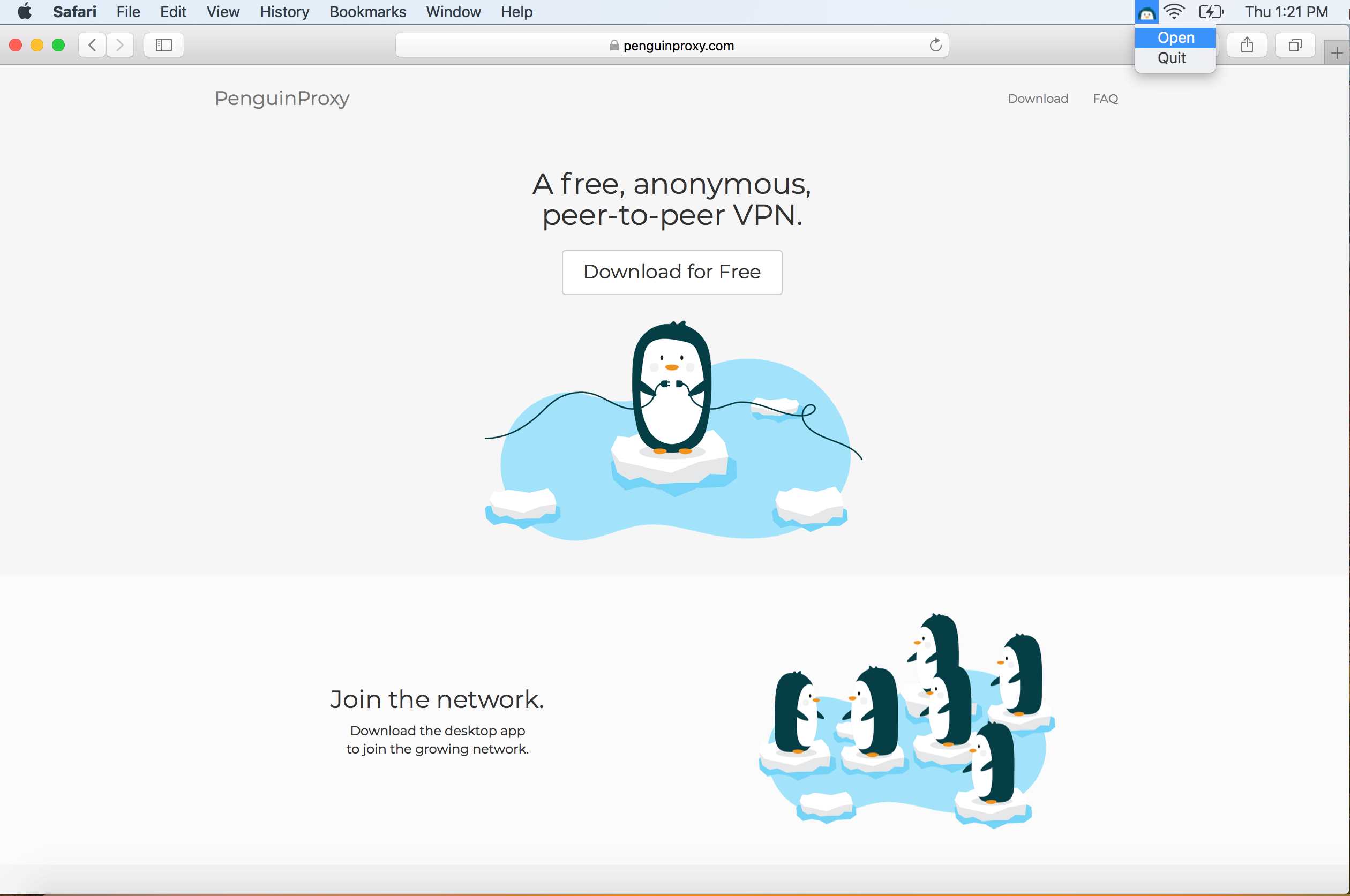

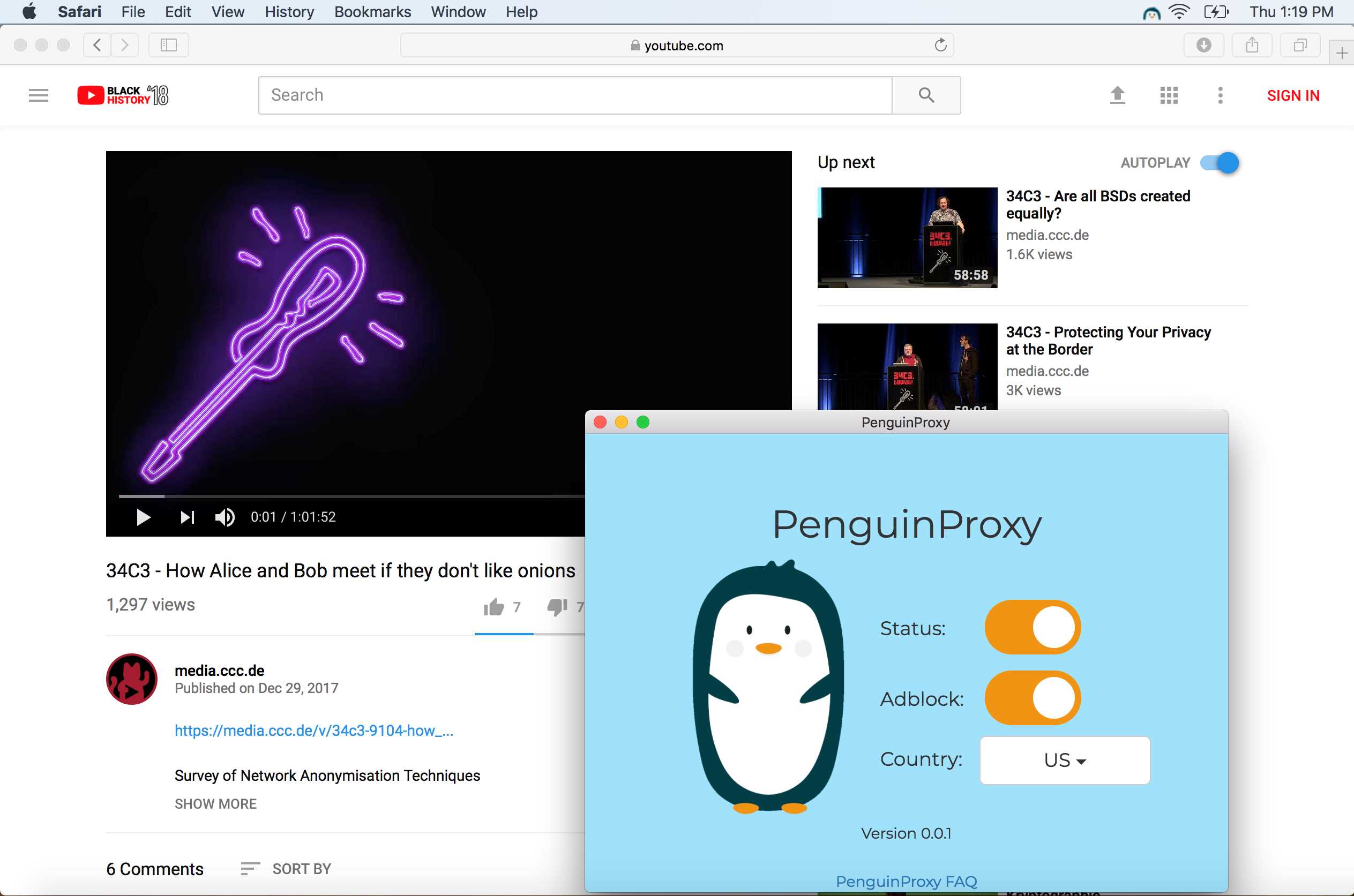

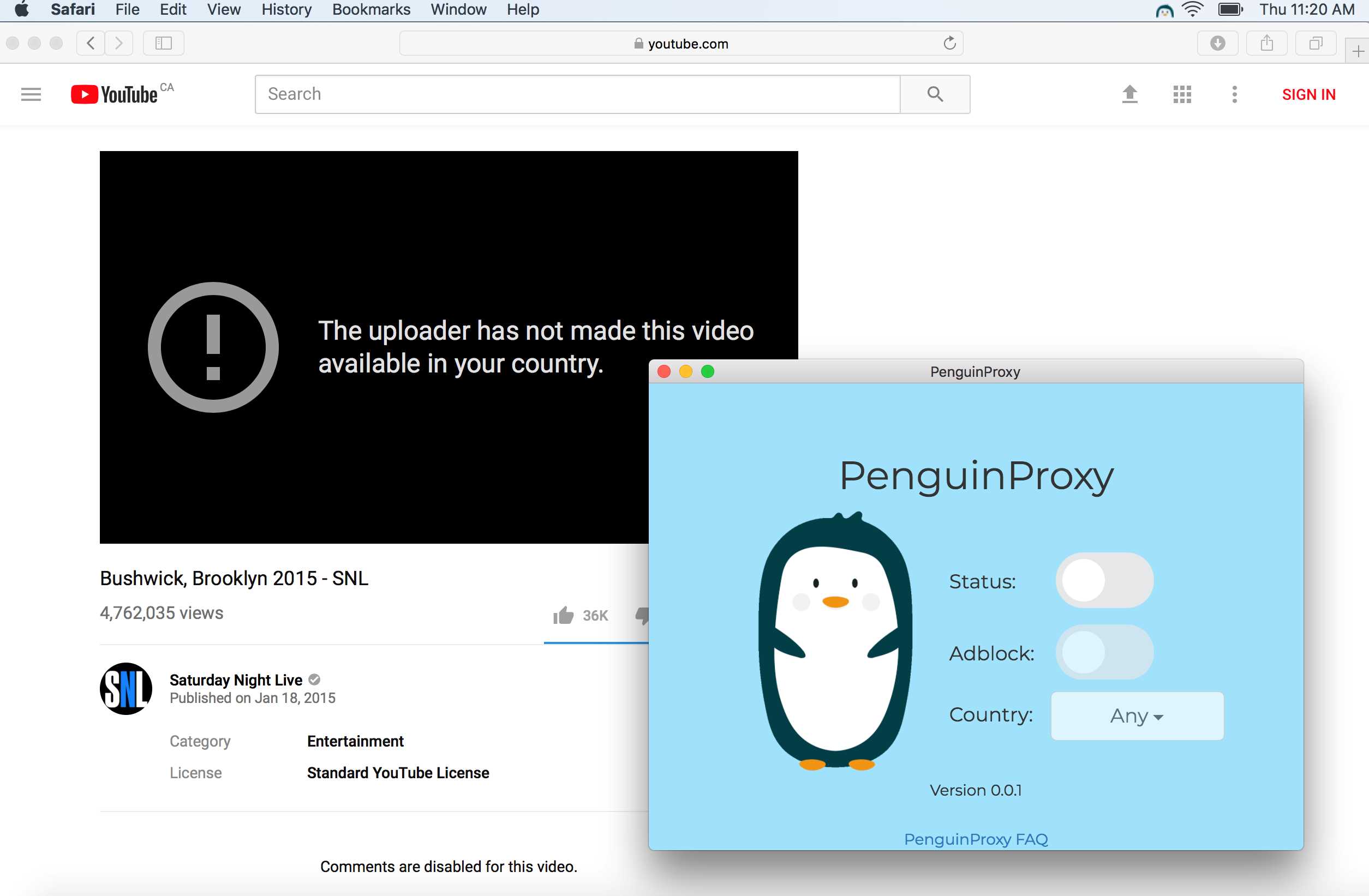

PenguinProxy est un VPN peer-to-peer sécurisé.Fonctionnement des VPN: lorsque vous postez une lettre, vous notez l'adresse de livraison, ainsi que votre adresse, et la transmettez au bureau de poste pour la livraison.Ils transmettront votre lettre au bureau de poste d'à côté, et ainsi de suite, jusqu'à ce qu'elle parvienne à votre destinataire.De la même manière, lorsque vous demandez une page sur Internet, vous donnez l'adresse IP de la page Web, votre propre adresse IP et le contenu de votre demande à votre fournisseur d'accès Internet (FAI), qui la transmet jusqu'à ce qu'elle atteignesa destination.Dans notre analogie de diffusion, un VPN est analogue à une boîte postale.Au lieu d'envoyer votre lettre directement, vous l'enveloppez dans une autre lettre que vous envoyez à votre VPN.Lorsque le VPN reçoit la lettre, il l'envoie en avant, en se répertoriant comme adresse de retour.Lorsque la réponse arrive, ils vous la renvoient.Par conséquent, votre FAI ne sait pas qui reçoit vos messages et la personne qui reçoit votre message ne sait pas qui les a envoyés.Les trois raisons courantes d'utiliser les VPN sont d'éviter la censure d'Internet, d'éviter le suivi des publicités invasives et d'accéder au contenu bloqué par région .... Avantages du P2P et du proxy Penguin: Malheureusement, si quelqu'un regarde attentivement, il est facile de dire si vous utilisez unVPN, et votre FAI et le site auquel vous souhaitez vous connecter pourraient refuser de vous servir.Penguin Proxy résout ce problème avec une approche peer-to-peer.Au lieu de demander des pages nous-mêmes et de révéler que vous utilisez un VPN, nous demandons à nos utilisateurs de se livrer mutuellement des demandes.D'autres VPN P2P avec cette approche ont des problèmes de sécurité (), car ils exposent vos fichiers informatiques à Internet, l'équivalent de laisser des étrangers dans votre maison.Au lieu de cela, nous conservons des demandes sur nos propres serveurs pour que le client proxy Penguin demande, en conservant les avantages du P2P tout en limitant la capacité des autres utilisateurs à affecter votre ordinateur.

penguinproxy

Site Internet:

https://twitter.com/PenguinProxytraits

Les catégories

Alternatives à PenguinProxy pour Android Tablet

6

cryptostorm

Un VPN post-Snowden basé sur l'anonymat et la sécurité.Le service vous oblige à réfléchir et à avoir une compréhension générale des configurations logicielles / réseau.Connaissances de niveau intermédiaire.

6

5

VPNGhost

VPNGhost Anonymat complet, zéro journalisation - 19 serveurs 16 pays - P2P Friendly - Paiements acceptés via Paypal, Bitcoin et Litecoin.Vous pouvez même nous essayer GRATUITEMENT!Alors qu'est-ce que tu attends?Devenez un fantôme, avec VPNGhost aujourd'hui.

- Payante

- Windows

- Mac

- Linux

- Android

- iPhone

- Windows Phone

- iPad

- Android Tablet

5

Turbo VPN

Turbo VPN est un proxy VPN (Virtual Private Network) illimité sans inscription nécessaire.Fonctionnalités:

- Freemium

- iPad

- Android

- iPhone

- Android Tablet

5

4

4

F-Secure Freedome

Freedome est une solution de sécurité et de confidentialité en ligne super simple.

- Payante

- Windows

- Mac

- Android

- iPhone

- iPad

- Android Tablet

- Kindle Fire

4

4

3

Invisible Browsing VPN

La navigation invisible est une solution de confidentialité et d'anonymat en ligne qui aide les internautes à contourner la censure Internet et à protéger leur identité en ligne.

3

3

NovelVPN

NovelVPN fournit des services VPN à haute vitesse, une bande passante illimitée, la plupart des géo-emplacements les plus sécurisés.Protégez tout votre trafic Internet et vos blocs de contournement.S'inscrire maintenant!

- Payante

- Windows

- Mac

- Linux

- Android

- iPhone

- Blackberry

- iPad

- Android Tablet

- BSD

3

3

Avira Phantom VPN

Le VPN Avira Phantom crypte votre connexion, vous permettant d'échapper aux pirates sur les points d'accès Wi-Fi publics.

2

AMUNE Private Internet

Solution de sécurité et d'anonymat de navigateur de type VPN sans aucune installation.Technologie unique de navigation par navigateur pour surfer sur le Web sans être suivi.Les conteneurs de navigation isolés exécutent des sessions Web au nom de l'utilisateur.