Applications avec fonctionnalité «Sécurité et confidentialité»

0

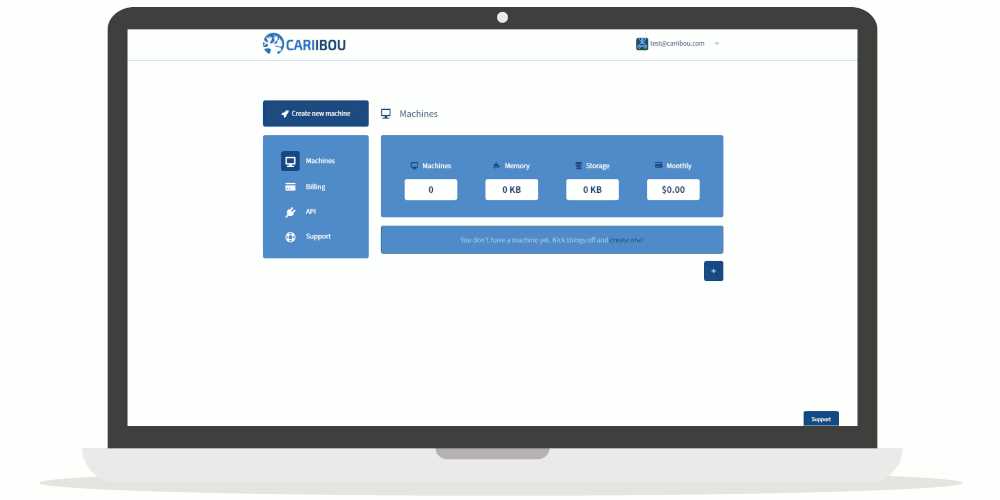

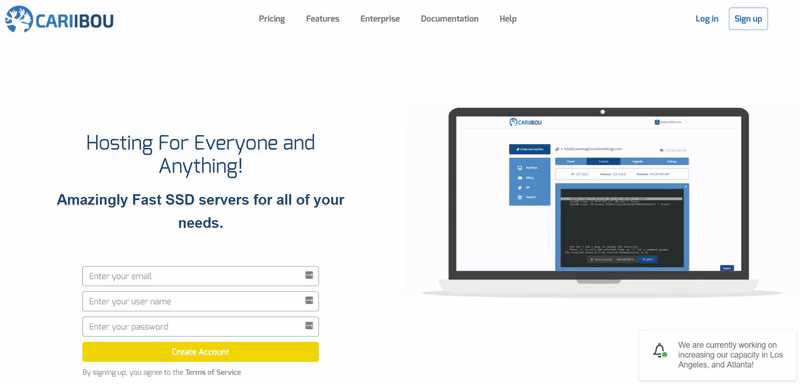

Cariibou

Informatique SSD sécurisée, simple et incroyablement rapide, stockage de données et sécurité des données !.

0

Change Auditor Dell Software

Audit complet et en temps réel des modifications, analyse approfondie et rapports complets sur toutes les modifications clés de configuration, d'utilisateur et d'administrateur pour votre environnement Windows et au-delà.

0

Modular.im

Hébergement génial pour le chat et les intégrations Matrix - construit sur l'écosystème ouvert Matrix pour une communication sécurisée et décentralisée, par les créateurs de Matrix.

0

Shell Control Box

Shell Control Box est un dispositif de surveillance des utilisateurs qui contrôle l'accès privilégié aux systèmes informatiques distants, enregistre les activités dans des pistes d'audit consultables de type film et empêche les actions malveillantes.

0

0

SonicWall Mobile Connect

SonicWALL® Mobile Connect ™ offre aux utilisateurs un accès complet au niveau du réseau aux ressources d'entreprise et universitaires via des connexions VPN SSL cryptées.

0

McAfee Enterprise Mobility Management

McAfee Enterprise Mobility Management (EMM) rend la mobilité d'entreprise sécurisée, simple et évolutive.

0

WatchGuard Mobile VPN

Créez des connexions VPN rapides et faciles de n'importe où aux appliances de pare-feu WatchGuard XTM.

0

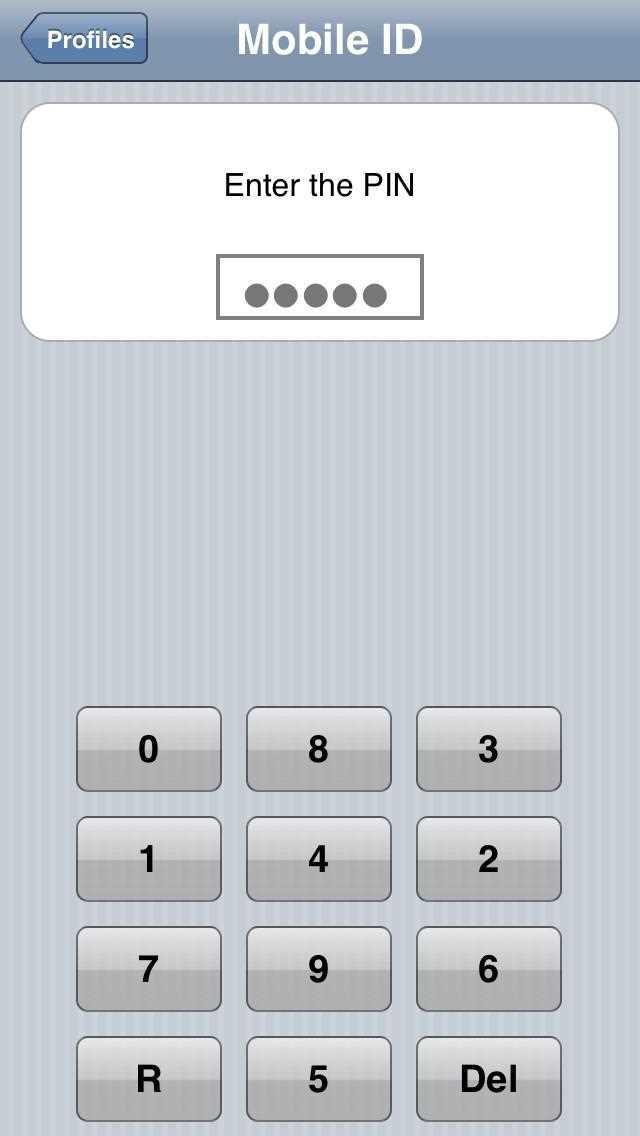

Stonesoft MobileID

Stonesoft MobileID vous permet de vous authentifier avec la solution Stonesoft A2Cloud (VPN SSL et / ou serveur d'authentification) en utilisant le Stonesoft Synchronized ou Stonesoft Challenge ...

0

Koodous

Koodous est une plateforme collaborative qui combine la puissance des outils d'analyse en ligne avec les interactions sociales entre les analystes sur un vaste référentiel d'APK.

0

Location Labs

Location Labs est une entreprise rentable et à forte croissance dans le domaine de la sécurité mobile.

- Payante

- Web

1

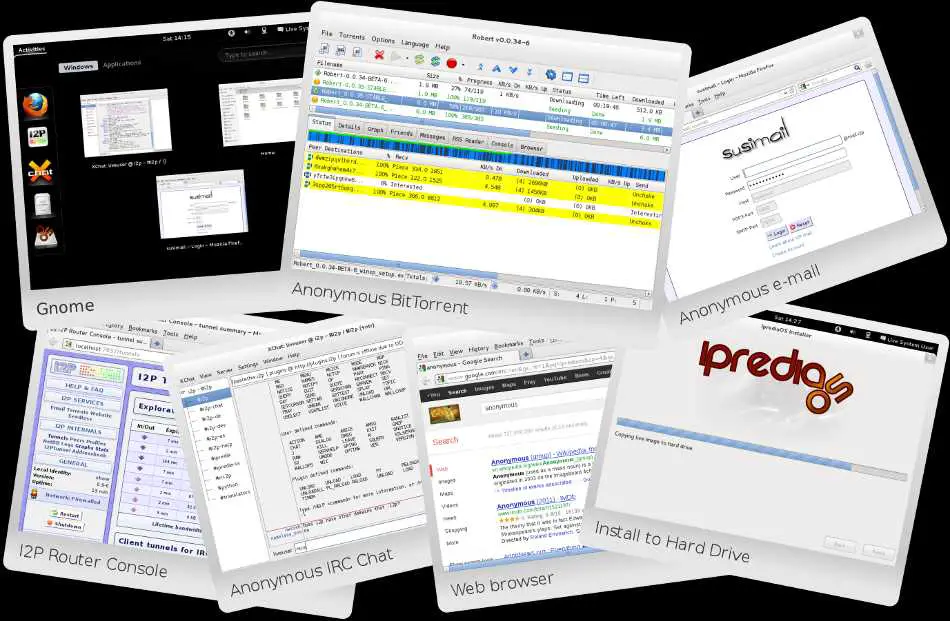

IprediaOS

IprediaOS est un système d'exploitation rapide, puissant et stable basé sur Linux qui fournit un environnement anonyme.Tout le trafic réseau est chiffré automatiquement et de manière transparente et anonymisé via I2P.De nombreuses applications sont disponibles dans IprediaOS.

0

1

HuiGuo VPN

HuiGuoVPN est un accès réseau privé virtuel aux applications et sites Web chinois.Aider les Chinois d'outre-mer à jouer à des jeux, regarder des vidéos, écouter de la musique sans contraintes IP.

2

Scalr

Notre mission est de créer des logiciels qui aident l'informatique d'entreprise à réussir l'adoption du cloud computing.

0

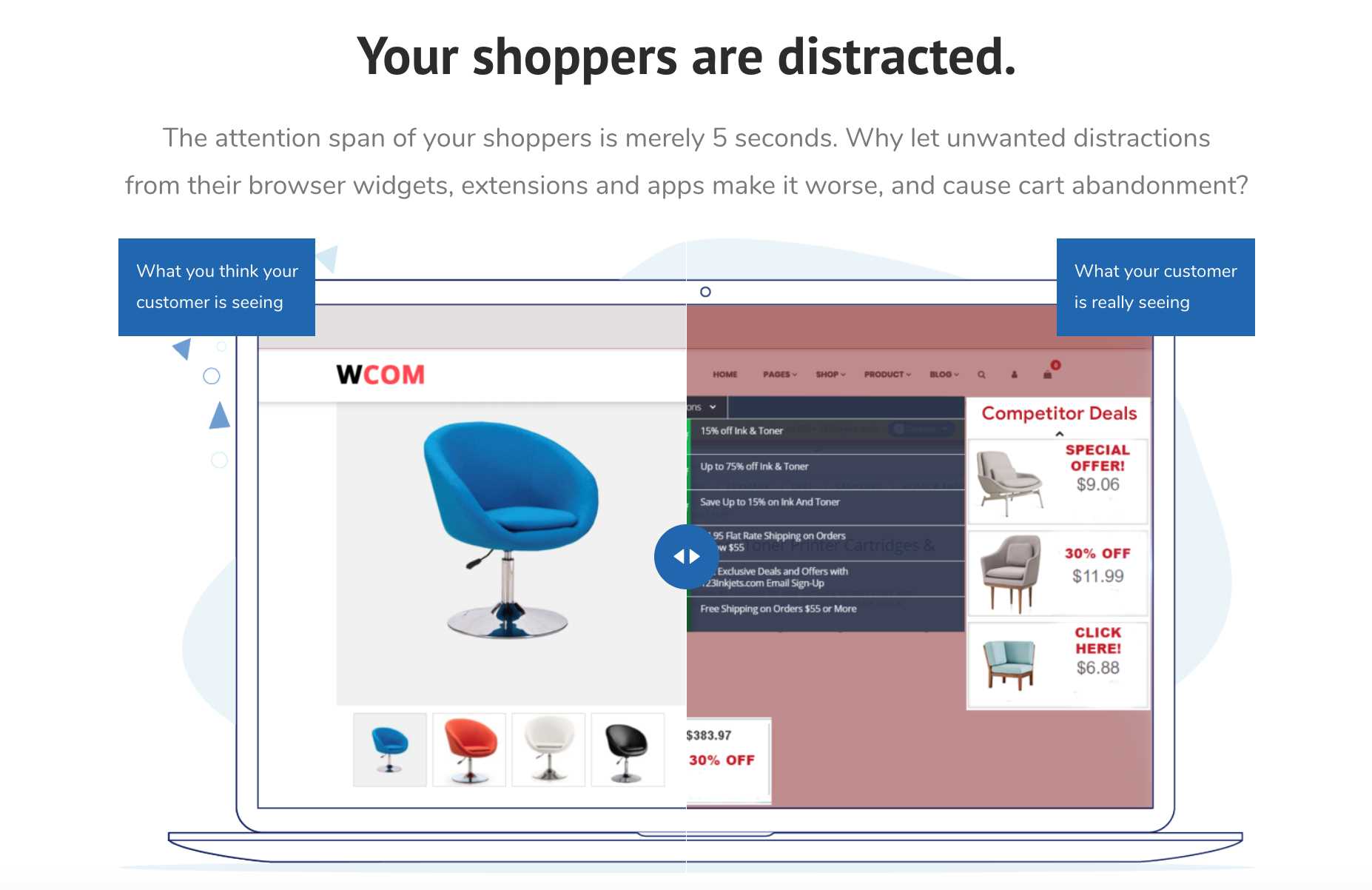

BrandLock

BrandLock est la toute première suite d'optimisation de conversion pour les entreprises en ligne, qui offre une solution de malware côté consommateur et vous fournit des informations intelligentes et des outils pour augmenter vos conversions sur site.

1

hBlock

hBlock est un script shell compatible POSIX, conçu pour les systèmes de type Unix, qui obtient une liste de domaines qui servent des publicités, des scripts de suivi et des logiciels malveillants à partir de plusieurs sources et ...

0

0

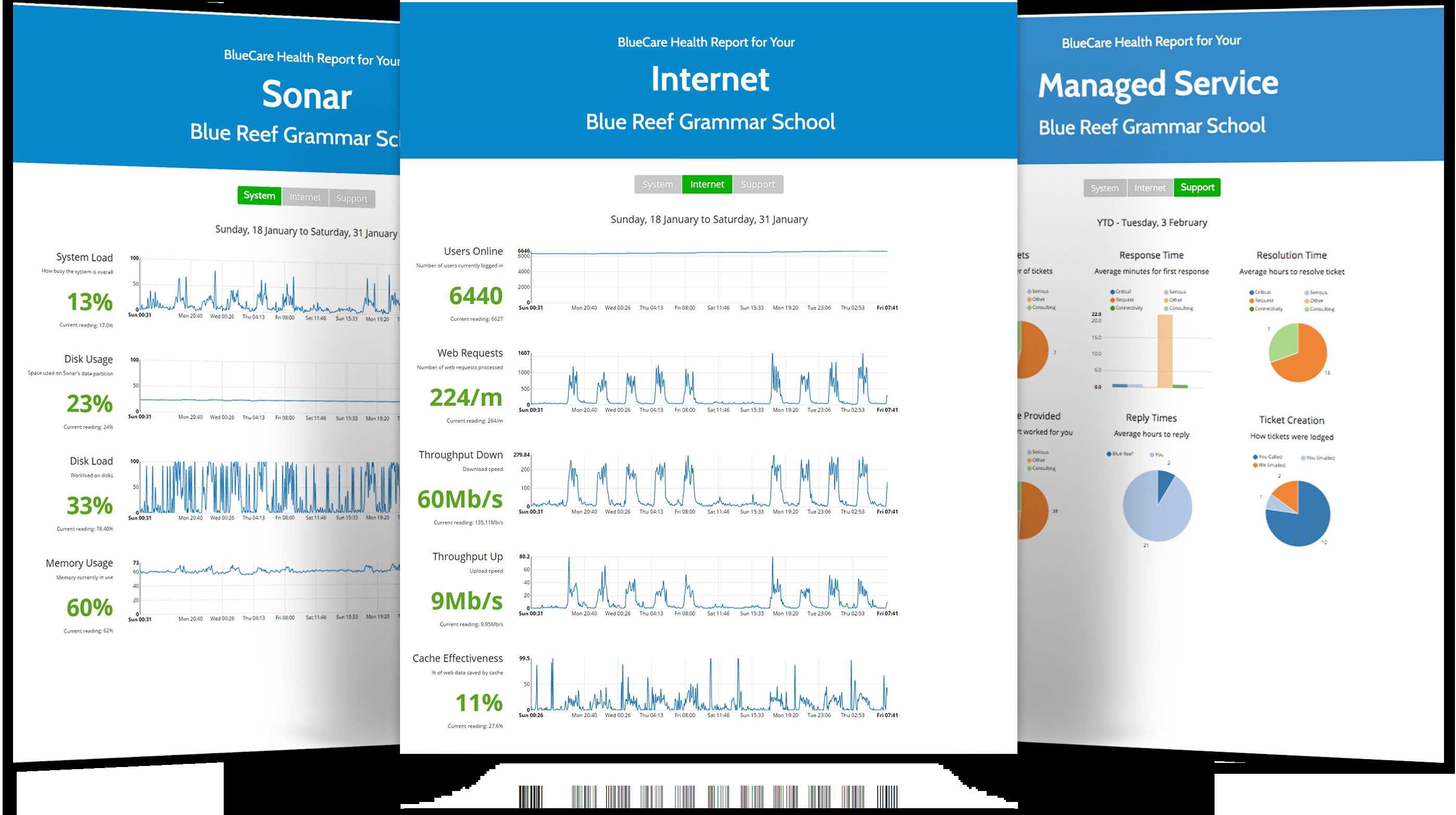

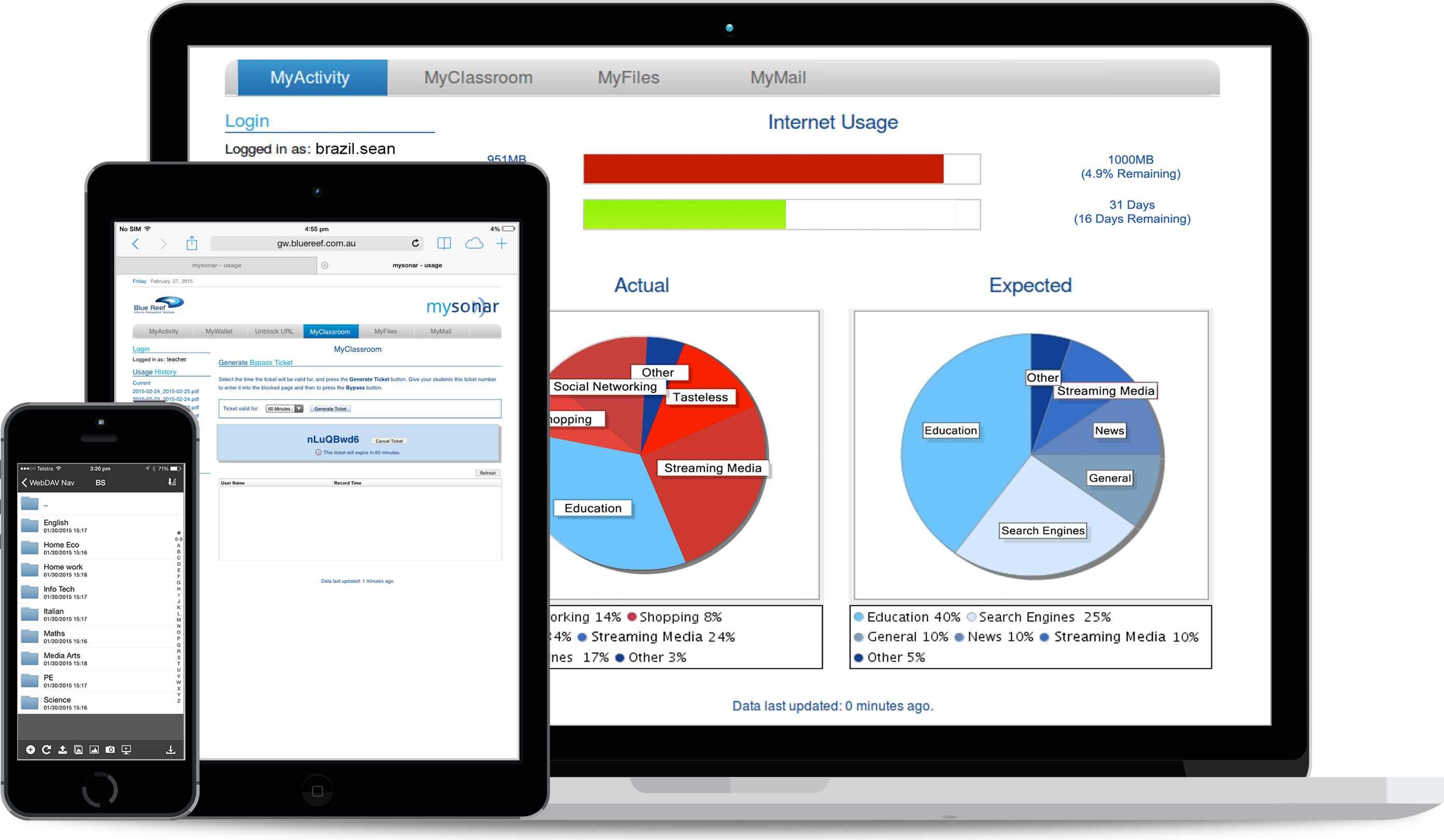

Blue Reef

Plate-forme de gestion Internet et service géré conçus pour les établissements d'enseignement.Blue Reef maintient les étudiants en sécurité et sur la bonne voie - offrant une visibilité complète et des rapports significatifs pour l'identification précoce des problèmes potentiels.

0

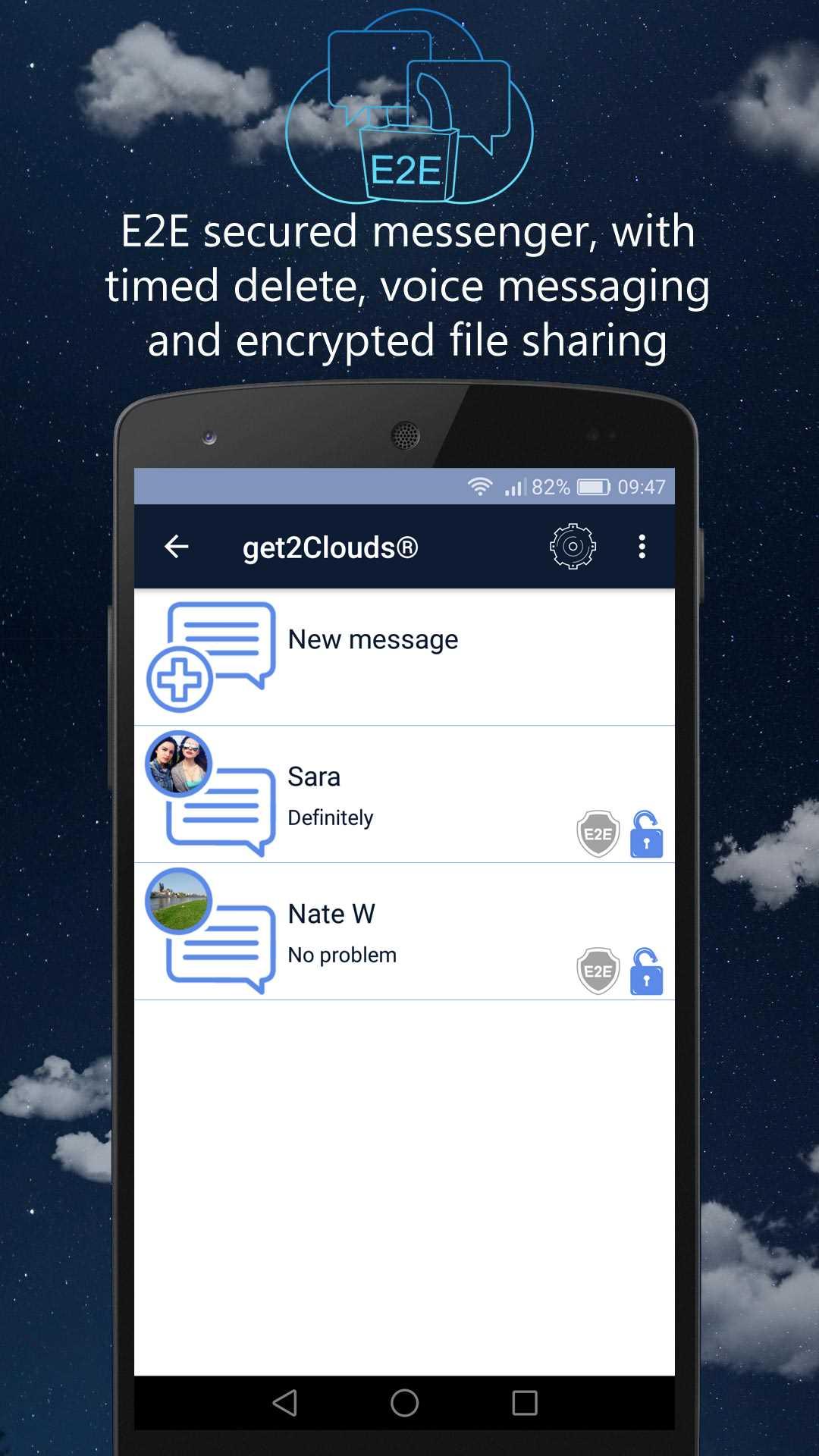

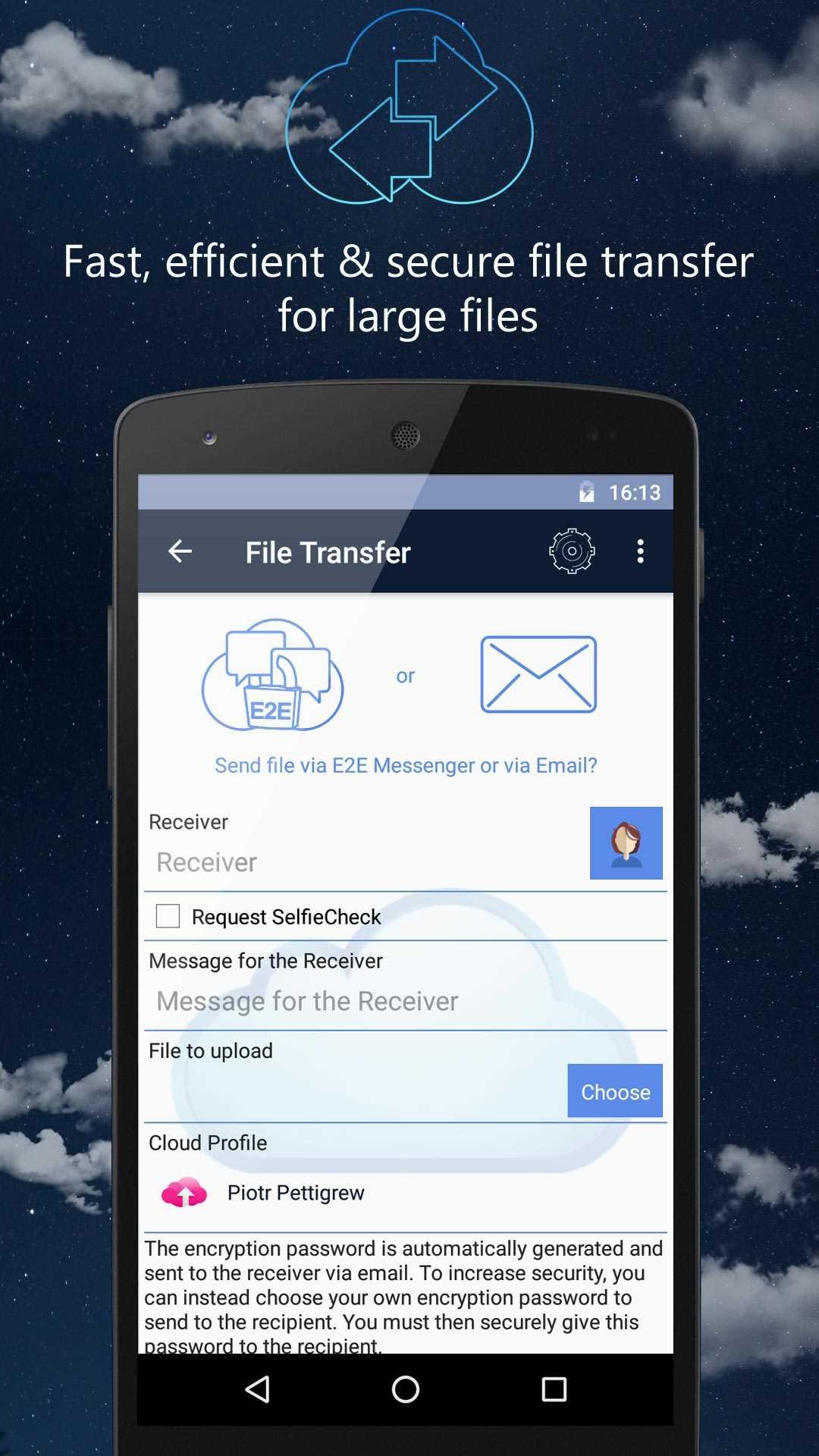

get2clouds

Il crypte les données deux fois à l'aide du cryptage RC4 et les envoie via une couche de socket sécurisée (https).Ce cryptage de bout en bout (E2E) rend l'interception ou l'accès aux données impossible par quiconque autre que l'utilisateur.